Jeder landwirtschaftliche Betrieb, der mindestens eine digitale Technologie nutzt, sollte sich mit dem Thema Cybersecurity auseinandersetzen - und seinen Betrieb entsprechend schützen. Wie das gelingen kann, wurde im Online-Vortrag im Rahmen des Digitaltages 2025 detailliert erläutert: Die Rechtsanwälte Friederike Wilde-Detmering und Johannes Berchtold von der Kanzlei Reed Smith brachten die Teilnehmenden sicherheits- und gesetzestechnisch auf den aktuellsten Stand.

Bewusstsein schaffen

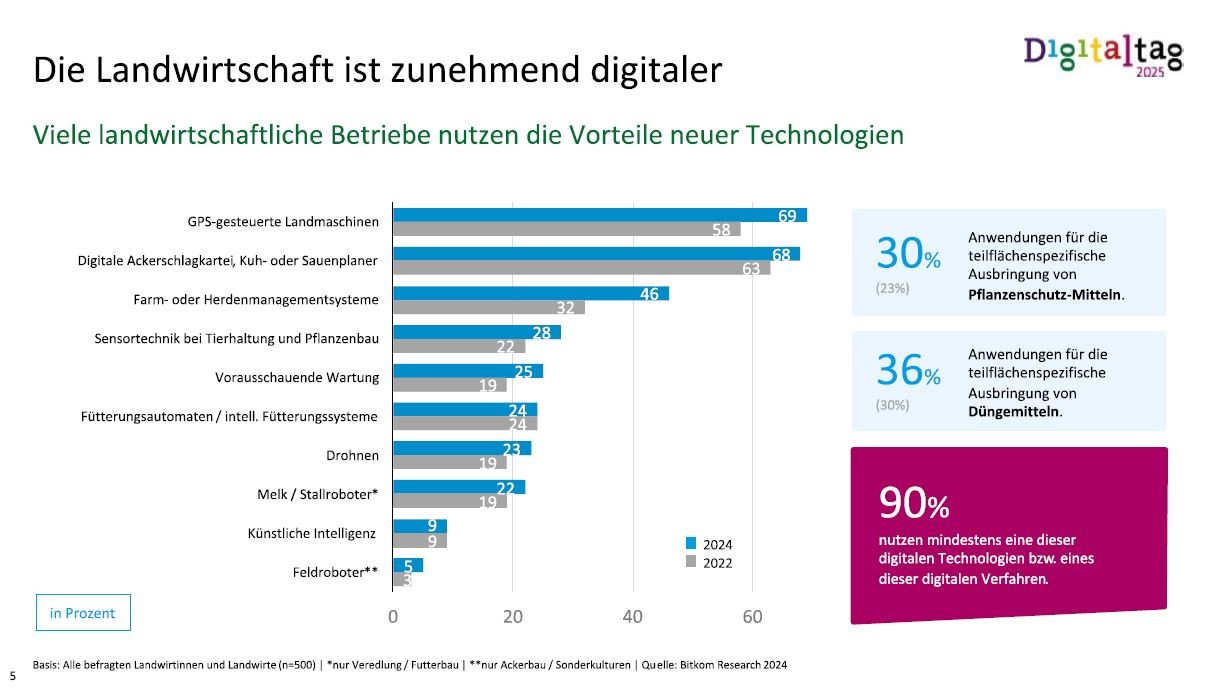

„Viele Landwirtinnen und Landwirte glauben noch immer, ihr Betrieb sei viel zu uninteressant für Hacker – das ist die größte Sicherheitsfalle!“ Das stellte Rechtsanwalt Johannes Berchtold von der Münchner Kanzlei Reed Smith zu Beginn seines Vortrages fest. Dazu lieferte er passende Zahlen: „90% der landwirtschaftlichen Betriebe in Deutschland nutzen mindestens eine digitale Technologie. Dazu gehören z.B. GPS-gesteuerte Landmaschinen, eine digitale Ackerschlagkartei, Melk- bzw. Stallroboter oder Farm- bzw. Herdenmanagementsysteme.“ Der Online-Vortrag zum Thema „Cybersecurity auf dem Hof – So schützen Sie Ihren Betrieb vor digitalen Bedrohungen“, der sich gezielt an Landwirtinnen und Landwirte richtete, fand im Rahmen des diesjährigen, bundesweiten Digitaltages 2025 am 27. Juni statt. Veranstalter waren der Bitkom e.V., gemeinsam mit der Münchner Kanzlei Reed Smith. Die DLG (Deutsche Landwirtschafts-Gesellschaft) war in diesem Jahr erstmalig Kooperationspartner.

Berchtold präsentierte Schlagzeilen zu Cyberangriffen auf namhafte Landwirtschaftsunternehmen wie Fendt, Lemken und Arla, aber auch Einzelbetriebe. Dazu passend nannte er eine beeindruckende Zahl: „Der Schaden durch Cyberkriminelle belief sich 2024 auf 266,6 Mrd. Euro.“ Rechtsanwältin Friederike Wilde-Detmering, ebenfalls aus der Kanzlei Reed Smith, berichtete zudem über die gegenwärtige Gesetzeslage: „Es gibt derzeit kein Cybersicherheitsrecht für die Landwirtschaft bzw. Landwirtschaftsbetriebe; allerdings gibt es zwei relevante Gesetze, mit denen sich auch Landwirtschaftsbetriebe schon heute auseinandersetzen müssen.“

Gesetzeslage: DSGVO und NIS2-Richtlinie

Dazu gehört laut Wilde-Detmering zum einen die DSGVO, die Betriebsleiterinnen und Betriebsleiter vor allem beim Schutz der personenbezogenen Daten Ihrer Mitarbeiter betrifft. „Zum anderen, und hier wird es ein bisschen kompliziert, kann für Ihren Betrieb das sogenannte Gesetz über das Bundesamt für Sicherheit in der Informationstechnik (BSIG) gelten.“ Dieses Gesetz betrifft unter anderem Betreiber von kritischen Anlagen, die der Lebensmittelversorgung dienen. Die Schwellenwerte hierfür sind jedoch sehr hoch.

Künftig wird der Anwendungsbereich des BSIG durch die Richtlinie über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union – kurz: die NIS2-Richtlinie – deutlich erweitert. Diese verpflichtet eine Vielzahl von Unternehmen und Organisationen, Cybersicherheitsmaßnahmen zu ergreifen.“ Wie bei jeder EU-Richtlinie erfolgt im Anschluss die Übersetzung in eine nationale Gesetzgebung, hier im BSIG. „Dieser Prozess ist in Deutschland aber noch nicht abgeschlossen“, erklärte Wilde-Detmering.

Zur Veranstaltung

Digitale Technik gehört heute auf vielen Höfen zum Alltag – doch mit zunehmender Vernetzung steigen auch die Risiken. In Kooperation mit der Deutschen Landwirtschafts-Gesellschaft (DLG), dem Verband der Landwirtschaftskammern (VLK), dem Deutschen Bauernverband (DBV) und der Anwaltskanzlei Reed Smith veranstaltete der Bitkom e.V. anlässlich des Digitaltages den Online-Vortrag „Cybersecurity Check auf dem Hof – So schützen Sie Ihren Betrieb vor digitalen Bedrohungen“ für Inhaberinnen bzw. Führungskräfte landwirtschaftlicher Betriebe. Beim Online-Termin Ende Juni 2025 erhielten die Teilnehmenden praxisnahe Tipps, wo Risiken lauern und wie sie ihre IT, Maschinen und sensiblen Daten besser vor Cyberangriffen schützen können.

NIS2-Richtlinie: Für meinen Betrieb relevant?

Mit einer Live-Umfrage, die parallel zum Vortrag lief, wurde unter den Teilnehmenden ermittelt, wer sich bereits zuvor mit der NIS2-Richtlinie auseinandergesetzt hatte. Das Ergebnis: 80% der Befragten war die genannte Richtlinie bis zu diesem Zeitpunkt unbekannt. „Folgende Fragen sollten sich Betriebsleiterinnen und Betriebsleiter stellen, um herauszufinden, ob ihr Betrieb in den Anwendungsbereich der NIS2-Richtlinie fällt:

- Erbringt meine Einrichtung Dienstleistungen innerhalb der EU?

- Erbringt meine Einrichtung Dienstleistungen, die in einem der 18 Sektoren liegen, die in der NIS2 genannt werden?

- Erfülle ich die Schwellenwerte von 50 Mitarbeitern oder eines Jahresumsatzes von über 10 Mio. Euro?

Zulieferer und Dienstleister auch überprüfen

Der klassische Landwirtschaftsbetrieb fällt üblicherweise nicht unter diese Richtlinie; wer aber darunter fallen kann, sind Ihre Zulieferer bzw. Dienstleister“, führte die Rechtsanwältin aus Zusätzlich gab sie den Zuhörerinnen und Zuhörern den Tipp: „Landwirtinnen und Landwirte haben die Möglichkeit, über den FitNIS2-Navigator herauszufinden, ob sie von der Richtlinie betroffen sind. Sie können das also ganz einfach online für Ihren Betrieb überprüfen.“

Unterschätzen Sie nicht den Reputationsschaden, der mit einem Cyberangriff einhergeht.

Johannes Berchtold

Cybersicherheit in Alltag integrieren

„Cybersicherheit hört sich immer sehr abstrakt an, aber auch Landwirtinnen und Landwirte sollten sich damit beschäftigen – unabhängig von eventuellen rechtlichen Verpflichtungen“, erklärte Rechtsanwalt Berchtold. Warum? „Wenn Ihr Betrieb wirklich Opfer eines Cyberangriffes wird, dann können die Folgen weitgreifend und finanziell schwerwiegend sein. Unterschätzen Sie bitte auch nicht den Reputationsschaden, der damit einhergeht!“ Zudem sind Kosten und Aufwand für einen effektiven Basisschutz gering und stehen in keinem Verhältnis zu potenziellen Schäden.

Was können Verantwortliche zur Vorbeugung von Cyberangriffen tun?

- Sensibilisierung:

Mitarbeiter und Familienmitglieder regelmäßig mithilfe geeigneter Trainings sensibilisieren.

- Passwortsicherheit:

Starke und vor allem verschiedene (!) Passwörter auf sämtlichen technischen Anlagen, Software oder für Cloud-Zugänge; Multi-Faktor-Authentifizierung einsetzen, wenn möglich

→Tipp: Das Bundesamt für Sicherheit in der Informationstechnik (BSI) stellt umfangreiche Informationen zur Erstellung solcher Passwörter zur Verfügung.

→Tipp: Passwortmanager können dabei helfen, viele verschiedene Passwörter zu verwalten.

→Tipp: Mit dem Identity Leak Checker des Hasso-Plattner-Instituts kann überprüft werden, ob E-Mail-Adressen in öffentlichen Datensammlungen enthalten waren.

- Regelmäßige Updates und Patches:

Alle eingesetzten, technischen Geräte (Drohnen, Melkroboter etc.) regelmäßig updaten, ebenso Betriebssysteme und Software; Betriebssysteme stets mit Firewall und aktueller Antivirus-Software ausstatten.

- Entwicklung eines Krisenkonzeptes:

Sorgt dafür, dass im Fall eines Cyberangriffs schnell, koordiniert und effizient gehandelt wird, um die Schäden so gering wie möglich zu halten; Krisenkonzept beinhaltet folgende Fragen: Wer ist für welche Aufgaben zuständig? Wer sollte wie kontaktiert werden? Welche Sofortmaßnahmen müssen eingeleitet und wo dokumentiert werden? Welche Systeme sind betroffen und müssen isoliert werden?

→Tipp: Der Krisenplan sollte analog und digital in unterschiedlichen Systemen jederzeit zugänglich gespeichert werden.

→Tipp: Die regelmäßige Durchführung eines Penetrationstests (PEN-Test) mit einem IT-Dienstleister als eine gezielte Sicherheitsüberprüfung, um Schwachstellen in IT-Systemen und digitalen Geräten aufzudecken. Die Ergebnisse eines PEN-Tests können genutzt werden, um einen betrieblichen Krisenplan (weiter) zu entwickeln und sich noch gezielter vor Cyberangriffen zu schützen.

- Regelmäßige Back-ups:

Als selbstverständlichen Teil des Tagesgeschäftes etablieren; regelmäßige Sicherungen verhindern Datenverlust (nicht nur bei Cybervorfällen); verschiedene Speicherorte verwenden, ggf. externe (Cloud-)Speicher nutzen.

- Zugriffsrechte und physische Sicherheit:

Zugriffsrechte mit Bedacht vergeben: Nicht jede Mitarbeiterin bzw. jeder Mitarbeiter braucht Zugriff auf jedes System; für digitale Systeme sollten Benutzerkonten mit verschiedenen Rechten (Admin und Benutzer) angelegt werden; Endgeräte sind genauso gut zu sichern wie Maschinenhallen; relevante Hardware nur in abschließbaren Räumlichkeiten aufbewahren à physische Sicherheit geht mit Cybersicherheit einher.

- Cyberversicherung:

Übernimmt durch Cyberangriff entstehende Kosten und unterstützen bei der Reaktion auf Cyberangriffe; können auch präventiv (z.B. bei Schulungen) unterstützen; verpflichtet den Versicherungsnehmer i.d.R. dazu, bestimmte Cybersicherheitsmaßnahmen zu implementieren; empfehlenswert für größere Unternehmen oder solche, die viele digitale Produkte nutzen oder in großem Umfang mit sensiblen Daten umgehen à Sinnhaftigkeit individuell prüfen

→Achtung: Die Versicherung zahlt nur, wenn im Vorfeld alle Bedingungen zur Cybersicherheit eingehalten wurden!

Reaktionsphase: Wenn ein Cyberangriff passiert ist

- Ermittlungsbehörde informieren: Zentrale Ansprechstelle für Cybercrime der Polizei (Polizei - Zentrale Ansprechstellen Cybercrime der Polizeien für Wirtschaftsunternehmen)

- Gesetzliche Meldepflichten erfüllen: z.B. NIS2, DSGVO

- IT-Dienstleister und ggf. Cyberversicherung konsultieren

- Ggf. Krisenstab einrichten: regelmäßige Meetings vereinbaren anhand des Krisenkonzeptes

Zum Abschluss der Veranstaltung gaben die Rechtsanwälte den Teilnehmenden noch handfeste Tipps mit auf den Weg: „Wenn Sie sich jetzt fragen, was Sie direkt im Anschluss dieser Veranstaltung tun können, wären das die folgenden Dinge:

Schätzen Sie Ihr betriebliches Risiko individuell ab. Welche Maschinen und Geräte habe ich – und wie hoch ist mein Risiko, dass diese angegriffen werden? Checken Sie Ihre allgemeine IT-Sicherheit: Wie steht es um Ihre Passwörter, Updates, Antivirenprogramme – sind diese sicher und auf dem aktuellsten Stand? Haben Sie bereits ein separates Netzwerk für berufliche und private Dateien? Im Bereich Datenmanagement und -sicherung prüfen Sie die Zugriffe für sensible Betriebsdaten und die letzte Version Ihrer Datensicherung in der Cloud.“ Und der letzte Appell zum Ende: „Prüfen Sie das Weiterbildungs- und Informationsangebot in Ihrer Nähe, um Ihre Mitarbeiterinnen und Mitarbeiter sowie sich selbst als Betriebsleiterin bzw. Betriebsleiter regelmäßig schulen zu lassen.“